Immer wieder mal muss ich bei mir das GPG im Mail nachziehen, hier mal ein Reminder, wo das gut dokumentiert ist:

Immer wieder mal muss ich bei mir das GPG im Mail nachziehen, hier mal ein Reminder, wo das gut dokumentiert ist:

Crass! Was es nicht alles gibt. Kryptographen der Universität des Saarlandes haben es geschafft, Nadeldrucker beim Drucken zu belauschen und dadurch den gedruckten Text herauszufinden. Jedenfalls bis zu 70% davon.

Zum Glück werden Nadeldrucker ja nur noch in so unsensiblen Bereichen wie Banken oder Arztpraxen eingesetzt :-)

[ Via tecchannel ]

Wer öfters mit Netzwerk-Sniffern wie z.B. Wireshark arbeitet findet bei „network lab“ eine pfiffige Anleitung zur gezielten und sinnvollen Auswertung der erzeugten Trace-Files. Das ist wirklich eine geniale Zusammenfassung.

Wer sich noch nicht so gut mit Wireshark auskennt, sollte sich bei „network lab“ auch gleich noch das entsprechende Tutorial reinziehen.

Hier mal ein kurzer Hinweis (weil ich es selbst auch immer mal wieder suche) auf eine gute Beschreibung, wie man digitale Zertfikate in Apple Mail einbindet und verwendet.

Gefunden auf Mac OS X Hints.

Heise berichtete gestern von einer kritischen TCP/IP Schwachstelle, welches es einem Angreifer erlaubt, via Denial of Service Angriff jeden Server – unabhängig vom verwendeten Betriebssystem – abstürzen zu lassen bzw. unerreichbar zu machen.

Die Schwachstelle wurde entdeckt von Robert E. Lee und Jack C. Louis von der Security Firma Outpost24.

Es gibt auch einen MP3 Podcast, der über diese Schwachstelle informiert.

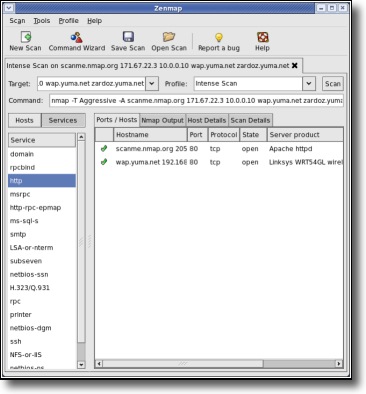

In seinem aktuellen Newsletter gibt der der nmap Entwickler Fyodor unter anderem auch den Binär Installer für OS X bekannt. Das ist gut, nun kann man sich leichter nmap auf sein System bringen. Im Installationspaket ist nicht nur der Portscanner nmap, sondern auch die passende grafische Oberfläche zenmap vorhanden.